Trend-Themen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

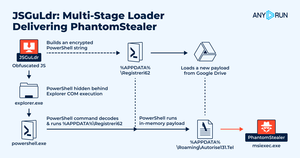

JSGuLdr: Multi-Stage Loader zur Auslieferung von PhantomStealer

#ANYRUN-Forscher identifizierten #JSGuLdr, einen mehrstufigen JavaScript-zu-PowerShell-Loader, der verwendet wird, um #PhantomStealer auszuliefern. Eine JScript-Datei löst PowerShell über einen Explorer-COM-Aufruf aus, zieht die zweite Stufe von %APPDATA%\Registreri62 und verwendet dann Net.WebClient, um eine verschlüsselte Nutzlast von Google Drive in %APPDATA%\Autorise131[.]Tel abzurufen. Die Nutzlast wird im Speicher dekodiert und geladen, wobei PhantomStealer in msiexec.exe injiziert wird.

Ausführungskette: wscript.exe ➡️ explorer.exe (svchost.exe) ➡️ explorer.exe (COM) ➡️ powershell.exe ➡️ msiexec.exe

👉 Siehe Analysesitzung:

👉 Vollständige Analyse lesen:

Top

Ranking

Favoriten