Populaire onderwerpen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

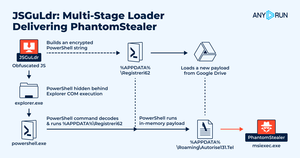

JSGuLdr: Multi-Stage Loader die PhantomStealer levert

#ANYRUN-onderzoekers hebben #JSGuLdr geïdentificeerd, een multi-stage JavaScript-naar-PowerShell loader die wordt gebruikt om #PhantomStealer te leveren. Een JScript-bestand activeert PowerShell via een Explorer COM-aanroep, haalt de tweede fase van %APPDATA%\Registreri62, en gebruikt Net.WebClient om een versleutelde payload van Google Drive naar %APPDATA%\Autorise131[.]Tel te halen. De payload wordt in het geheugen gedecodeerd en geladen, met PhantomStealer geïnjecteerd in msiexec.exe.

Uitvoeringsketen: wscript.exe ➡️ explorer.exe (svchost.exe) ➡️ explorer.exe (COM) ➡️ powershell.exe ➡️ msiexec.exe

👉 Zie analysesessie:

👉 Lees volledige analyse:

Boven

Positie

Favorieten