Subiecte populare

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

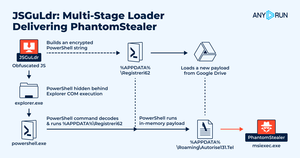

JSGuLdr: Încărcător cu mai multe trepte livrând PhantomStealer

#ANYRUN cercetători au identificat #JSGuLdr, un loader JavaScript-to-PowerShell în mai multe etape folosit pentru livrarea #PhantomStealer. Un fișier JScript declanșează PowerShell printr-un apel Explorer COM, extrage a doua etapă de la %APPDATA%\Registreri62, apoi folosește Net.WebClient pentru a prelua un payload criptat de pe Google Drive în %APPDATA%\Autorise131[.]Tel. Încărcătura utilă este decodată în memorie și încărcată, cu PhantomStealer injectat în msiexec.exe.

Lanțul de execuție: wscript.exe ➡️ explorer.exe (svchost.exe) ➡️ explorer.exe (COM) ➡️ powershell.exe ➡️ msiexec.exe

👉 Vezi sesiunea de analiză:

👉 Citește analiza completă:

Limită superioară

Clasament

Favorite