المواضيع الرائجة

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

🚨 تحذير (مرة أخرى)

لا يزال التهديدات في كوريا الشمالية يثيرون الكثير منكم عبر لقاءاتهم المزيفة على زووم / تيمز المزيفة.

هم يستولون على برقياتك - > يستخدمونها لاستهداف جميع أصدقائك.

لقد سرقوا أكثر من 300 مليون دولار بهذه الطريقة بالفعل.

اقرأ هذا. أوقف الدورة. 🙏

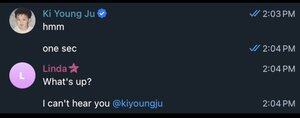

كل شيء يبدأ بحساب تيليجرام لشخص تعرفه.

يرسلون رسائل لكل شخص لديه تاريخ محادثات سابق.

أشخاص قابلتهم في مؤتمر. أو تم تقديمهما من قبل صديق مقرب. مستثمرو رأس المشروع.

يمكنك رؤية سجل المحادثات.

أنت تعرف هذا الشخص!

يعيدون بدء المحادثة طالبين اللحاق بالركب.

يشتركان في رابط Calendly لتحديد موعد مكالمة.

تاريخ المحادثات السابقة مذهل حقا!

يشرفك أنهم يتذكرونك / يريدون الدردشة.

وهم لا يتسابقون للاحتيال عليك. كل شيء يبدو شرعيا جدا.

سيشاركون رابطا قبل المكالمة عادة ما يكون مخفيا ليبدو حقيقيا.

هناك يمكنك رؤية الشخص + بعض شركائه/زملائه.

هذه الفيديوهات ليست مزيفة كما تم الإبلاغ عنها على نطاق واسع.

هي تسجيلات حقيقية من وقت اختراقها أو مصادر عامة (بودكاست) 😱

الناس يبدون مرتبكين. وقليل الانزعاج. هل لا يسمعونك؟

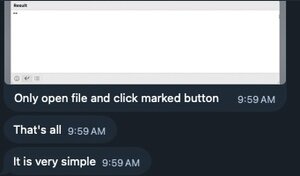

على تيليغرام، سيرسل لك جهة الاتصال رسالة بالتالي:

> "ما الأخبار؟"

> "أوه، زووم يتصرف بشكل سيء؟"

> "نعم، لا تقلق."

> "لقد واجهت هذه المشكلة من قبل أيضا."

أنت مرتاح. لا تريد أن تضيع وقتهم.

يخبرونك:

> "كل ما عليك هو تحديث حزمة تطوير البرمجيات."

> "إذا ضغطت على زر التحديث سيحل المشكلة."

> "الأمر بسيط جدا."

حتى أنهم سيرسلون لك لقطة شاشة توضح لك ما يجب فعله. هم متعاونون جدا جدا. 🫠

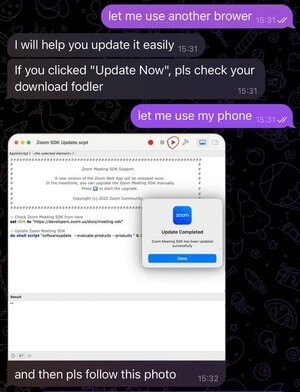

إذا عبرت عن الشك أو قلت إنه يبدو خطيرا، فهم سريعون في تخفيف مخاوفك.

> "لا تقلق."

> "استخدم النسخة الإلكترونية فقط."

> "لا أدري، إنه Enterprise Zoom"

> "أمن شركتي تحقق من ذلك عندما حدث لي."

الأشخاص الأذكياء حقا يقعون في هذا الفخ.

غالبا ما يكون "التحديث" عبارة عن "تحديث زووم SDK.scpt" يفتح/يعمل في AppleScript. هناك الكثير من المساحات الفارغة لإخفاء الشيفرة الخبيثة.

وفي حالات أخرى، تقوم بنسخ/لصق "الإصلاح".

يقول إنه ناجح. لكن هذا لا يحل المشكلة. لذا في النهاية تعيد الجدولة.

103

الأفضل

المُتصدِّرة

التطبيقات المفضلة