Rubriques tendance

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

🚨 AVERTISSEMENT (ENCORE)

Les acteurs menaçants de la RPDC continuent de ruiner beaucoup d'entre vous via leurs fausses réunions Zoom / fausses réunions Teams.

Ils prennent le contrôle de vos Telegrams -> les utilisant pour ruiner tous vos amis.

Ils ont déjà volé plus de 300 millions de dollars par ce moyen.

Lisez ceci. Arrêtez le cycle. 🙏

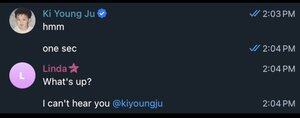

Tout commence avec le compte Telegram de quelqu'un que vous connaissez.

Ils envoient un message à tout le monde avec un historique de conversation préalable.

Des personnes que vous avez rencontrées lors d'une conférence. Ou qui ont été présentées par un ami proche. Des investisseurs en capital-risque. Des directeurs de développement.

VOUS POUVEZ VOIR L'HISTORIQUE DES CONVERSATIONS.

VOUS CONNAISSEZ CETTE PERSONNE !

Ils relancent la conversation en demandant à se mettre à jour.

Ils partagent un lien Calendly pour planifier un appel.

L'historique de la conversation précédente est VRAIMENT DÉSARMANT !

Vous êtes honoré qu'ils se souviennent de vous / veuillent discuter.

Et ils ne se précipitent pas pour vous arnaquer. Tout semble super légitime.

Ils partageront un lien avant l'appel qui est généralement masqué pour avoir l'air réel.

Là, vous pouvez voir la personne + certains de ses partenaires/collègues.

Ces vidéos ne sont pas des deepfakes comme largement rapporté.

Ce sont de vrais enregistrements provenant de lorsqu'ils ont été piratés ou de sources publiques (podcasts) 😱

Les gens ont l'air confus. Et un peu agacés. Ils ne peuvent pas t'entendre ?

De retour sur Telegram, ton contact va te pinguer :

> "Quoi de neuf ?"

> "Oh, Zoom fait des siennes ?"

> "Ouais, ne t'inquiète pas."

> "J'ai déjà rencontré ce problème aussi."

Tu es soulagé. Tu ne veux pas perdre leur temps.

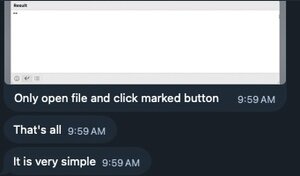

Ils vous disent :

> "Vous devez juste mettre à jour le SDK."

> "Si vous cliquez sur le bouton de mise à jour, cela le corrigera."

> "C'est très simple."

Ils enverront même une capture d'écran vous montrant quoi faire. Ils sont très très serviables. 🫠

Si vous exprimez du scepticisme ou dites que cela semble dangereux, ils sont rapides à apaiser vos inquiétudes.

> "Ne vous inquiétez pas."

> "Utilisez simplement la version web."

> "je ne sais pas, c'est zoom entreprise"

> "la sécurité de ma société l'a vérifié quand cela m'est arrivé."

Vraiment des gens très intelligents se laissent avoir.

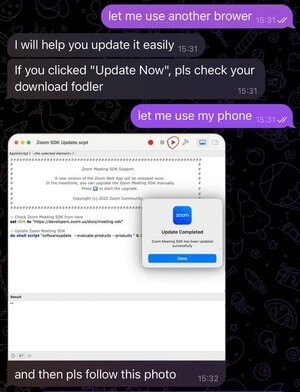

La "mise à jour" est souvent un "Zoom Update SDK.scpt" qui s'ouvre/s'exécute en AppleScript. Il y a beaucoup d'espaces vides pour cacher le code malveillant.

Dans d'autres cas, vous copiez/collez le "correctif."

Il dit que c'est réussi. Mais cela ne résout pas le problème. Donc, vous finissez par reprogrammer.

158

Meilleurs

Classement

Favoris