Populaire onderwerpen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

🚨 WAARSCHUWING (WEER)

DPRK-bedreigingsactoren rekken nog steeds veel te veel van jullie via hun nep Zoom / nep Teams-vergaderingen.

Ze nemen je Telegram over -> gebruiken het om al je vrienden te rekken.

Ze hebben al meer dan $300 miljoen op deze manier gestolen.

Lees dit. Stop de cyclus. 🙏

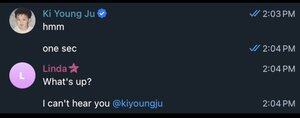

Het begint allemaal met het Telegram-account van iemand die je kent.

Ze sturen een bericht naar iedereen met wie ze eerder hebben gesproken.

Mensen die je op een conferentie hebt ontmoet. Of die je zijn voorgesteld door een goede vriend. VC's. BD's.

JE KUNT DE GESPREKSGESCHIEDENIS ZIEN.

JE KENT DEZE PERSOON!

Ze starten het gesprek opnieuw en vragen om bij te praten.

Ze delen een Calendly-link om een gesprek in te plannen.

De eerdere gespreksgeschiedenis is ECHT ONTSPANNEND!

Je voelt je vereerd dat ze je herinneren / willen praten.

En ze haasten zich niet om je op te lichten. Het voelt allemaal superlegitiem.

Ze zullen een link delen voor de oproep die meestal gemaskeerd is om echt te lijken.

Daar kun je de persoon zien + enkele van hun partners/collega's.

Deze video's zijn geen deepfakes zoals vaak gerapporteerd.

Het zijn echte opnames van toen ze gehackt werden of van openbare bronnen (podcasts) 😱

De mensen zien er verward uit. En een beetje geïrriteerd. Kunnen ze je niet horen?

Terug op Telegram, zal je contact je een bericht sturen:

> "Wat is er aan de hand?"

> "Oh, Zoom doet moeilijk?"

> "Ja, maak je geen zorgen."

> "Ik heb dit probleem ook eerder gehad."

Je bent opgelucht. Je wilt hun tijd niet verspillen.

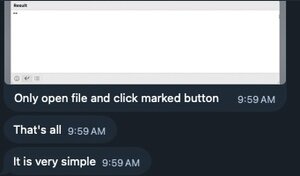

Ze zeggen je:

> "Je hoeft alleen de SDK bij te werken."

> "Als je op de updateknop klikt, wordt het opgelost."

> "Het is heel eenvoudig."

Ze sturen zelfs een screenshot waarop staat wat je moet doen. Ze zijn heel erg behulpzaam. 🫠

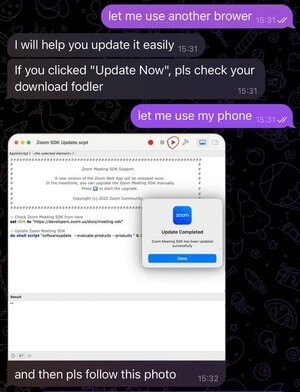

Als je scepsis uitdrukt of zegt dat het gevaarlijk lijkt, zijn ze snel om je zorgen weg te nemen.

> "Maak je geen zorgen."

> "Gebruik gewoon de webversie."

> "weet niet, het is enterprise zoom"

> "de beveiliging van mijn bedrijf heeft het gecontroleerd toen het mij overkwam."

Echt slimme mensen trappen hierin.

De "update" is vaak een "Zoom Update SDK.scpt" die opent/uitgevoerd wordt in AppleScript. Er zijn veel lege ruimtes om de kwaadaardige code te verbergen.

In andere gevallen kopieer/plak je de "fix."

Het zegt dat het succesvol is. Maar het lost het probleem niet op. Dus je plant uiteindelijk opnieuw in.

171

Boven

Positie

Favorieten